【重要】

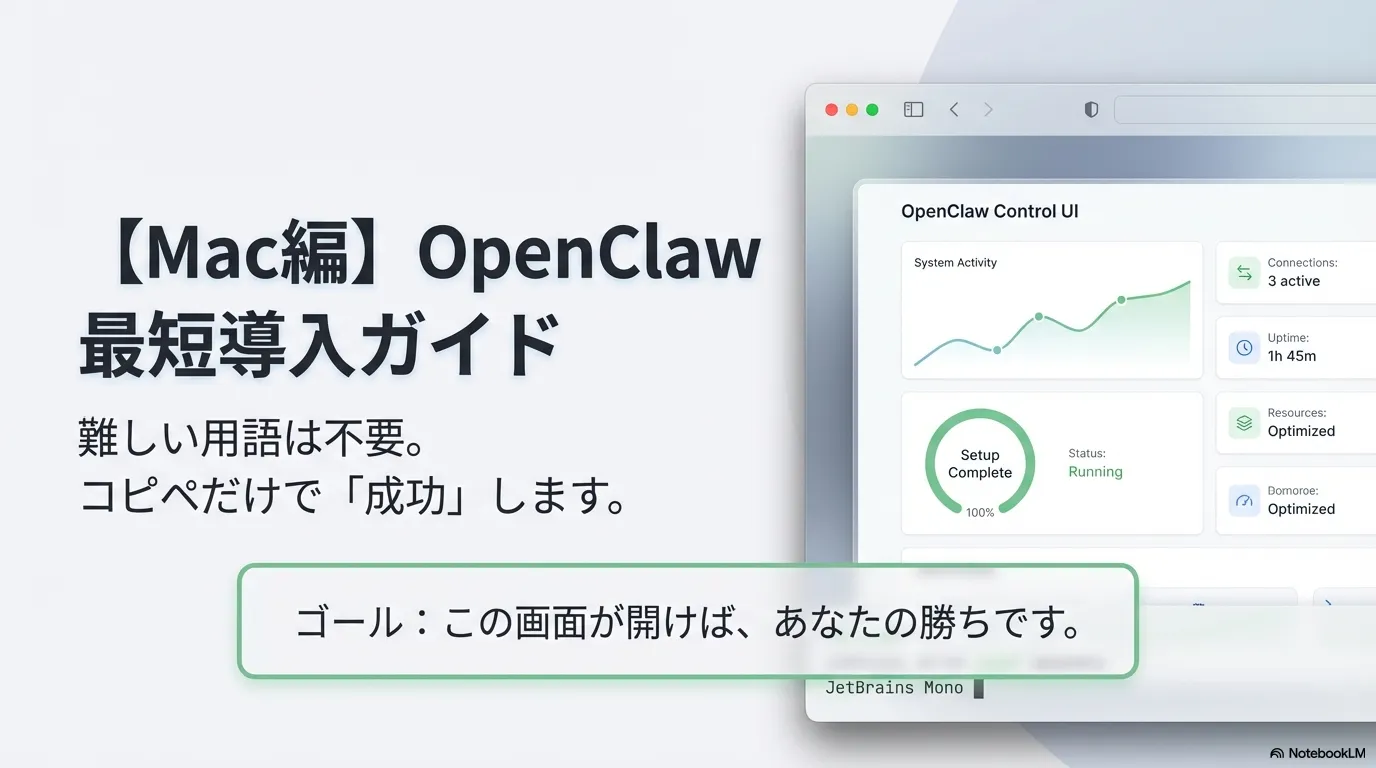

OpenClawは「自分のPC(またはサーバー)でGatewayを動かす」仕組みです。

普段使いPCで動かす場合、設定次第で個人ファイルや資格情報に触れるリスクがあるため、最初は“最小権限(できればローカル限定+強い認証+危険なツールOFF)”で始めてください。

迷ったら公式Securityを先に確認:OpenClaw Security(リンク)

こんにちは。ジェネレーションB、運営者のTAKUです。

いよいよ第4回(最終回)です。

第3回までで、あなたはもう「入口」を作れました。

でも、入口って作っただけだと危ないんですよね。

今日はそこに“安全柵”を付けます。

ここ、気になりますよね。

「安全って言うけど、何をどうすればいいの?」って。

安心してください。

最終回は、難しい理屈より“やることの順番”が大事です。

やることはシンプルで、①入口に鍵を付ける(allowlist)、②困ったときに自分で状況確認できる(ログ/doctor)、③合言葉(トークン)を守る。

この3本柱でいきます。

この記事のゴール:あなた以外は入れない(allowlist)+困ったときに自分で確認できる(ログ/doctor)状態にする。

言い方を変えると、こうです。

第4回は「便利にする」じゃなく、安心して使い続けるための保険を作る回です。

ちなみに私がここを丁寧にやる理由は、OpenClawみたいな“外部からPCに話しかけられる仕組み”って、便利な反面、ちょっとでも雑だと事故が起きやすいからです。

逆に言えば、ここを押さえれば、あなたは安心して“育てるフェーズ”に入れます。

ではいきましょう。

1. 事故ポイントはだいたい3つ(先に知っとくと勝てる)

初心者さんがやりがちな事故ポイントって、ほぼこれです。

- (1)入口を「誰でも使える」状態にしちゃう(招待/公開/共有のつもりがなくても起きる)

- (2)トークンやキーがスクショ・画面共有に映る(本人は気づかないことが多い)

- (3)ログ(履歴)をそのままコピペして外に貼る(相談したい気持ちは分かる…でも危険)

逆に言うと、この3つを潰せば、かなり安全になります。

ここ、ちょっとだけ現実の話をすると、事故って「悪意あるハッカーが来る」だけじゃないんですよ。

実際は、あなたの“うっかり”とか、便利にしようとして設定を緩めるとか、困ってログを貼ってしまうみたいな、“普通の行動”から起きがちです。

だからこの回は、あなたを責めるためじゃなくて、うっかりしても致命傷にならない形に整えます。

1-1. 事故のイメージを先に持つと、判断が速くなる

たとえば(1)の「誰でも使える」は、最初は関係なさそうに見えます。

あなたは“自分だけ”で使ってるつもりですもんね。

でもメッセージアプリって、招待や転送や共有が超ラクなので、意図せず「入口の情報」が広がることがあります。

だから“最初から”入れる人を絞っておくのが正解です。

(2)のスクショ・画面共有は、ほんとに多いです。

画面共有って自分では「文字が小さいし見えないでしょ」って思うんですが、見る側は拡大できるので普通に読めます。

しかも、キーやトークンは一瞬映っただけでもアウトになりがち。

だから今日の後半で“ズレたら作り直す”をセットで覚えます。

画面共有時のうっかり映り込みを防ぐには、PC上に機密情報のメモを残さず、物理的に隔離して保管するのが確実です。

ご自身の運用スタイルに合わせ、大切な情報を守る保管方法を一度確認してみてください。

推薦商品(低→中→高)

①【低価格帯】ハイタイド パスワードブック

- 解決する課題:キーやトークンなどの機密情報の安全な隔離保管

- ここが効く: ネットワークから完全に遮断された「紙」のアナログ管理により、画面共有やハッキングによるデジタル漏洩を物理的に防ぎます。

- 選定理由:

- 1.デジタル流出のリスクをゼロにできる確実なアナログ手法であるため

- 2.手元に置いてすぐに書き込める手軽さがあるため

- 3.導入コストが低く、セキュリティ対策の第一歩として踏み出しやすいため

- 検索キーワード:ハイタイド パスワードブック

②【中価格帯】エレコム セキュリティ対策用USBメモリ 暗号化機能搭載

- 解決する課題:キーやトークンなどの機密情報の安全な隔離・保管

- ここが効く: 保存したテキストデータなどが自動で暗号化されるため、万が一紛失してもパスワードがないと中身を見られる心配がありません。

- 選定理由:

- 1.PCから物理的に取り外して保管できるため、画面共有時の映り込み事故を防げるため

- 2.ハードウェア暗号化機能により、データそのものの機密性が守られるため

- 3.コピー&ペーストでキーを管理したいというデジタルの利便性を維持できるため

- 検索キーワード:エレコム セキュリティ USBメモリ 暗号化

③【高価格帯】Lexar 指紋認証対応 USBメモリ

- 解決する課題:キーやトークンなどの機密情報の安全な隔離・保管

- ここが効く: 持ち主の指紋でしかロックを解除できない生体認証を搭載し、パスワード漏れによる不正アクセスのリスクすらも排除します。

- 選定理由:

- 1.生体認証により、本人以外は絶対に内部のテキストファイルへアクセスできない堅牢性があるため

- 2.パスワード入力を省きつつ、最高レベルの物理セキュリティを実現できるため

- 3.トークンやAPIキーといった極めて重要な情報を扱うPC管理者の要件を満たすため

- 検索キーワード:Lexar 指紋認証 USBメモリ

(3)のログ貼りは、気持ちめっちゃ分かります。

困ったら相談したくなる。だから「貼るな」だけ言うと初心者は詰みます。

この記事では、自分で安全に確認する順番(status→doctor→ログ)と、どうしても貼るなら何を消せばいいかまで具体的にします。

※おまけの事故:“お金の事故”もあります。自律っぽい動きやリトライが重なると消費が増えることがあるので、初心者のうちは「少額で試す」「長文を投げない」「動かないときは叩き続けない」が安全です。

じゃあ次。

いちばん効果が高い「入口の鍵」から付けます。

1-2. allowlist(許可リスト)で「あなた以外」を通さない

allowlistって、超ざっくり言うと「入っていい人の名簿」です。

これをONにすると、名簿にいない人は、入口を叩いても通れません。

最初は名簿に入れる人は、たった1人。

allowlistの基本:最初は「あなた1人」だけ登録。

慣れるまで増やさない。

ここ、めちゃくちゃ大事なんですが、allowlistって“便利機能”じゃなくて安全機能です。

つまり「ONにするのが面倒だから後回し」ってやると、入口だけ完成して“鍵が付いてない家”になります。

怖いですよね。だから最終回の最初にやります。

なお、allowlistの考え方はOpenClawの公式セキュリティ方針でも「まず最小から始めて、必要になったら広げる」が基本です。

迷ったら、この思想に寄せるのが一番安全です。(出典:OpenClaw公式ドキュメント「Security」)

やること(超初心者版)

- Control UIで「Security / Access / Allowlist」みたいな場所を開く

※もし画面内で見つからなければ、検索窓で「allowlist」と探してみてください。 - あなたのTelegram(またはSlack)の自分のIDを登録する

- allowlistをON(有効化)にする

「自分のIDってなに?」って思いますよね。

ここ、普通に引っかかります。

超初心者向けに言うと、IDはあなたのアカウントを識別する番号(または固有名)です。

OpenClawの画面上で「最近届いたメッセージ」や「接続イベント」に、あなたのIDが表示されることが多いです。

まずはあなたが1通送る → 画面で自分の情報が見える、この流れで探すのがラクです。

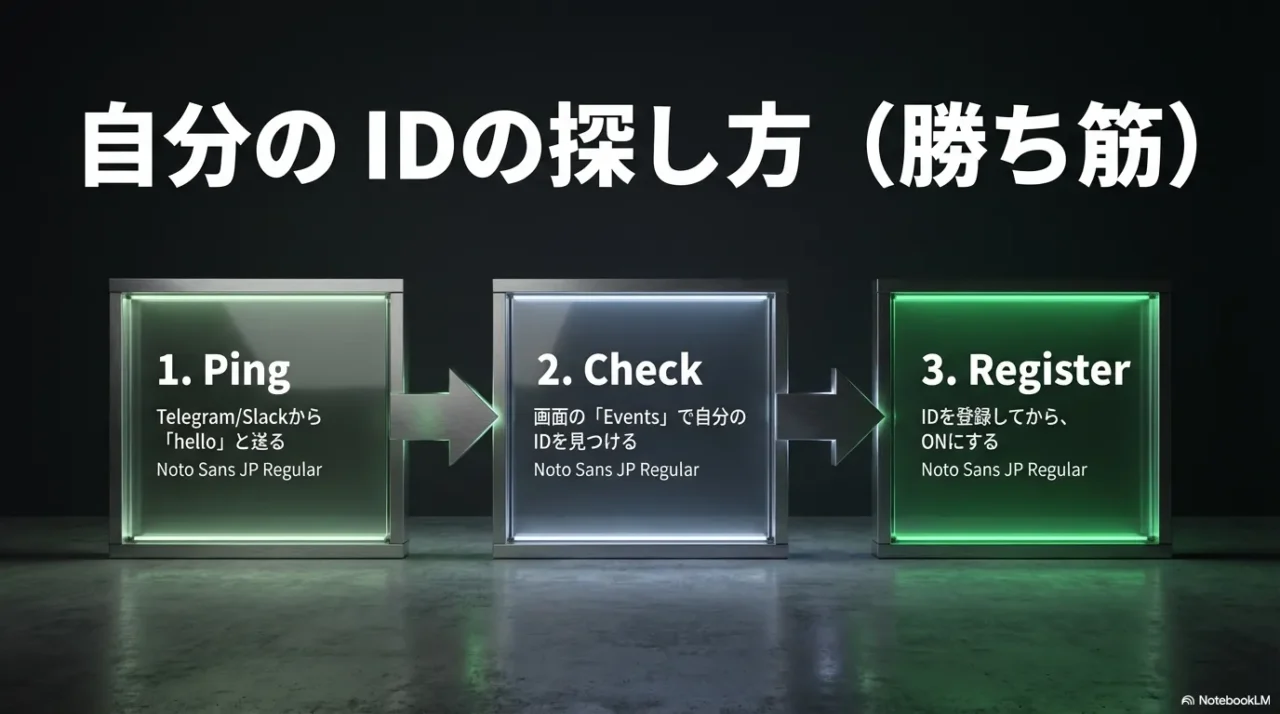

1-3. IDを探す“初心者の勝ち筋”

ここは「探し方」を型にするとラクです。おすすめはこれ。

- 手順1:Telegram/Slackから短文を1通送る(例:ping / hello)

- 手順2:Control UIの「Events」「Messages」「Connections」っぽい一覧を見る

- 手順3:自分の送信者情報(ID/username)が出ている行を見つける

- 手順4:そのIDをallowlistに登録してから、allowlistをONにする

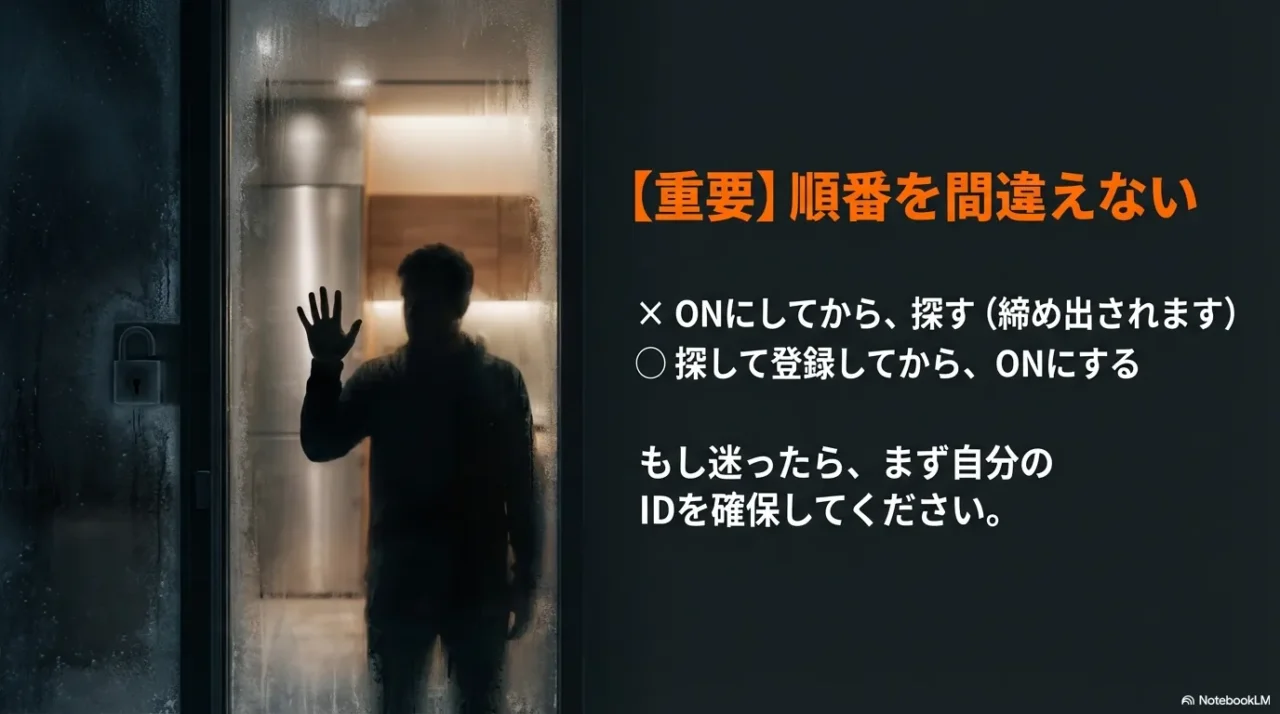

ポイントは「allowlistをONにしてから探す」じゃなくて、探してからONです。

順番を逆にすると、自分が締め出されて焦ります(初心者あるある)。

締め出されても直せますが、心臓に悪いので先に登録してからONが優勝です。

※補足

成功判定:allowlistをONにしたあとも、あなたは使える(返事が来る)。

そして本当は、もう1個テストすると完璧です。

できる人だけ追加テスト(推奨)

- 別アカウント(家族のスマホ等)から入口を叩く

- 返事が来ない/拒否されるなら成功(あなた以外を通してない証拠)

別アカウントが用意できないなら、ここは飛ばしてOK。

その代わり、招待リンクを作らない・グループに入れないを徹底すれば、事故りにくいです。

allowlist運用の“ありがちミス”を先に潰す

最後に、初心者が引っかかりやすいところをまとめます。

表で見ると頭に入りやすいので、横スクロールで置きます。

| よくあるミス | 起きること | 回避のコツ |

|---|---|---|

| IDを登録せずにON | 自分が締め出されて焦る | 必ず「登録→ON」の順にする |

| 似たIDを入れる | 別の相手が通る/自分が通らない | “イベントに出た自分のID”をコピペ |

| グループで先に試す | 誰のIDが必要か混乱する | 最初は必ず「あなた1人」のDM/私用チャンネル |

OK。入口の鍵はこれで付けられます。

次は、困ったときの“目”になるログの話です。

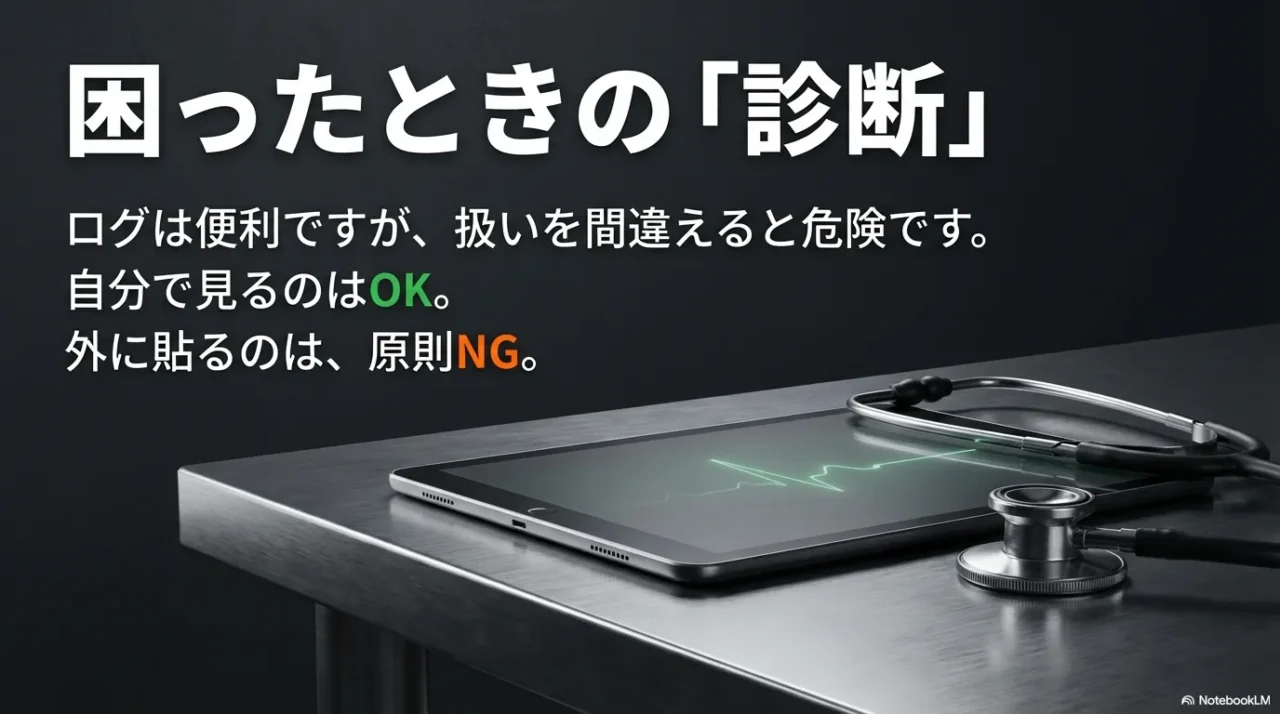

1-4. ログの扱い:見方は便利、出し方は危険

ログっていうのは、超ざっくり言うと「何が起きたかの記録」です。

困ったときに助けてくれる反面、扱いを間違えると危ない。

理由は単純で、ログにはこういうものが混ざる可能性があるからです。

- トークン(合言葉)

- APIキー(鍵)

- あなたが投げたメッセージ内容(個人情報が混ざることがある)

ここ、めちゃくちゃ共感ポイントなんですが、初心者って「困った=全部貼る」になりがちなんですよね。

私も昔やりました。

気持ちは分かる。

でも、ログは“機密の寄せ集め”になってることがあるので、貼る前に一回ブレーキが必要です。

だから、結論これです。

ログの鉄則

「でも困ったとき、どうやって確認するの?」ってなりますよね。

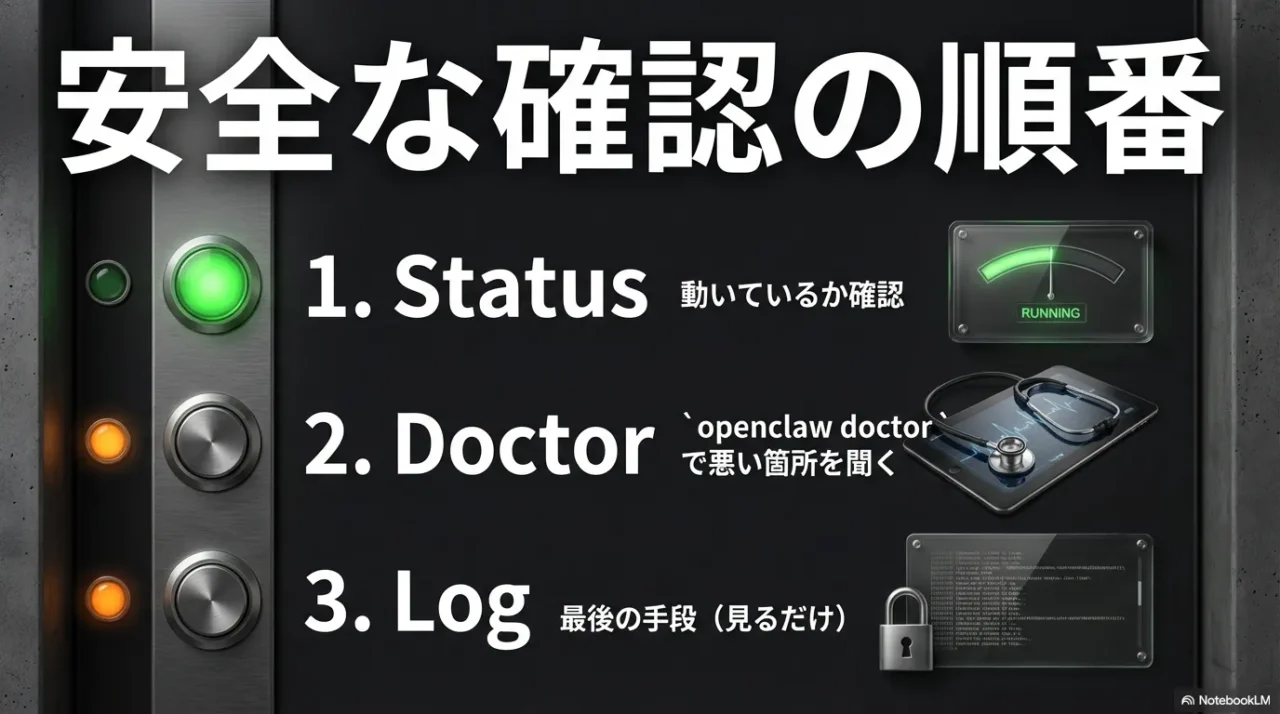

そこで初心者の最短ルートが、これです。

openclaw doctordoctorは健康診断みたいなもので、「何がダメか」を先に教えてくれます。

自分で原因当てゲームをするより、圧倒的に早いです。

困ったときの“安全な順番”はこれ(初心者は暗記でOK)

- status:そもそも動いてる?(止まってたらそれが原因)

- doctor:何が悪いか“候補”を出してもらう

- ログ:最後の手段(見るのはOK、外に出すのは慎重に)

もし status が stopped / failed なら、そこで止めてログを見るのが安全です。

動いてないのに無理に叩き続けると、状況が複雑になります。

ログを見るときも、初心者は“全部読む”必要はありません。

むしろ全部読むと疲れます。

見るポイントはだいたい「ERROR」「WARN」「denied」「unauthorized」「token」「key」みたいな単語が近くに出てないか、くらいでOKです。

あとはdoctorが言ってる方向に寄せていけば、だいたい解けます。

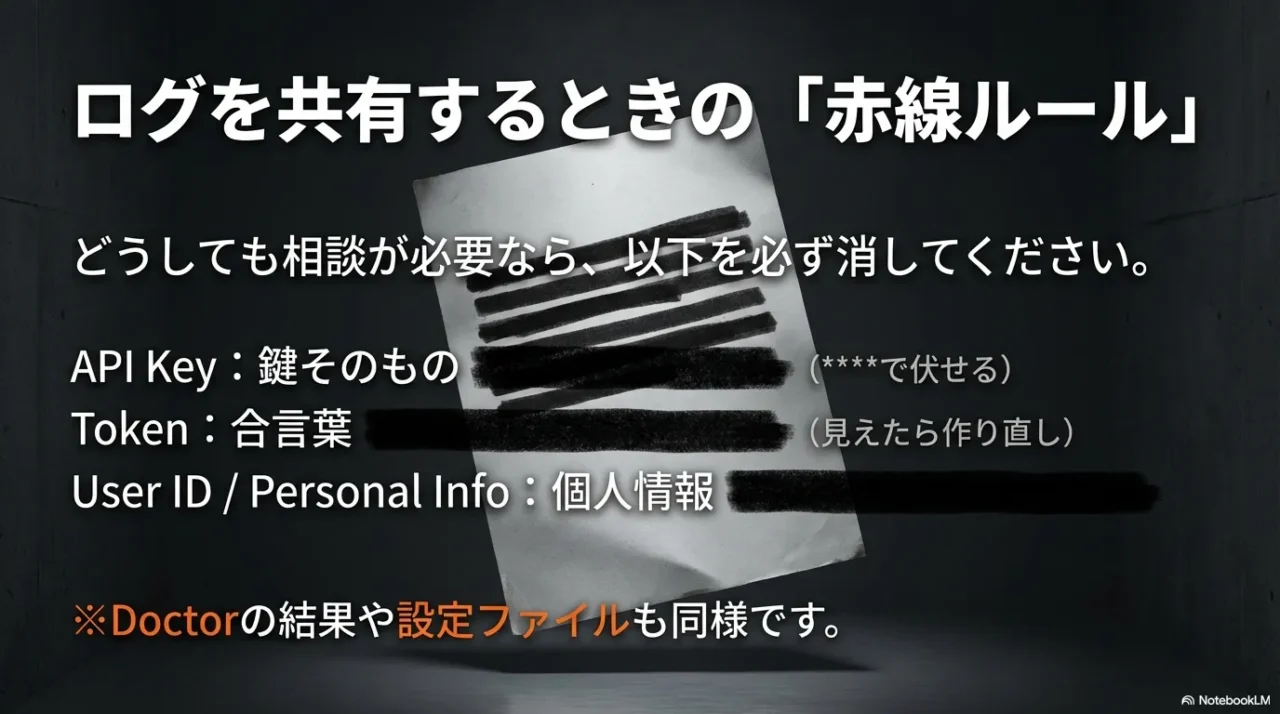

どうしてもログを共有したいときの“赤線ルール”

どうしても相談が必要なこと、あります。

なので「絶対貼るな」じゃなくて、“貼るならこのルールだけ守って”を置きます。

これはログだけじゃなく、doctorの結果や設定ファイルの中身を貼るときも同じです。

横スクロールの表にしておきます。

| 項目 | なぜ危険? | 対策(貼る前にやる) |

|---|---|---|

| APIキー | 第三者利用のリスク | 文字列を必ず伏せる(****) |

| トークン(伴) | 入口を突破される可能性 | 見えたら作り直す前提で伏せる |

| ユーザーID/招待リンク | 入口が特定されやすい | 必要最小限だけ残して伏せる |

| 会話内容・ローカルパス | 個人情報や機密が混ざる | 住所/氏名/社名/PCのユーザー名などは削除 |

ここまでやれば、ログは“味方”になります。

見方は便利、出し方は危険。

これ、覚えたら勝ちです。

1-5. トークン(伴)を守る:ズレたら作り直す

第1回でも出てきましたが、Control UIに入るための合言葉(伴=token)がズレると、画面が開かなくなったりします。

このとき、初心者がやりがちなのが「どこが悪いのか分からない…」と悩むこと。

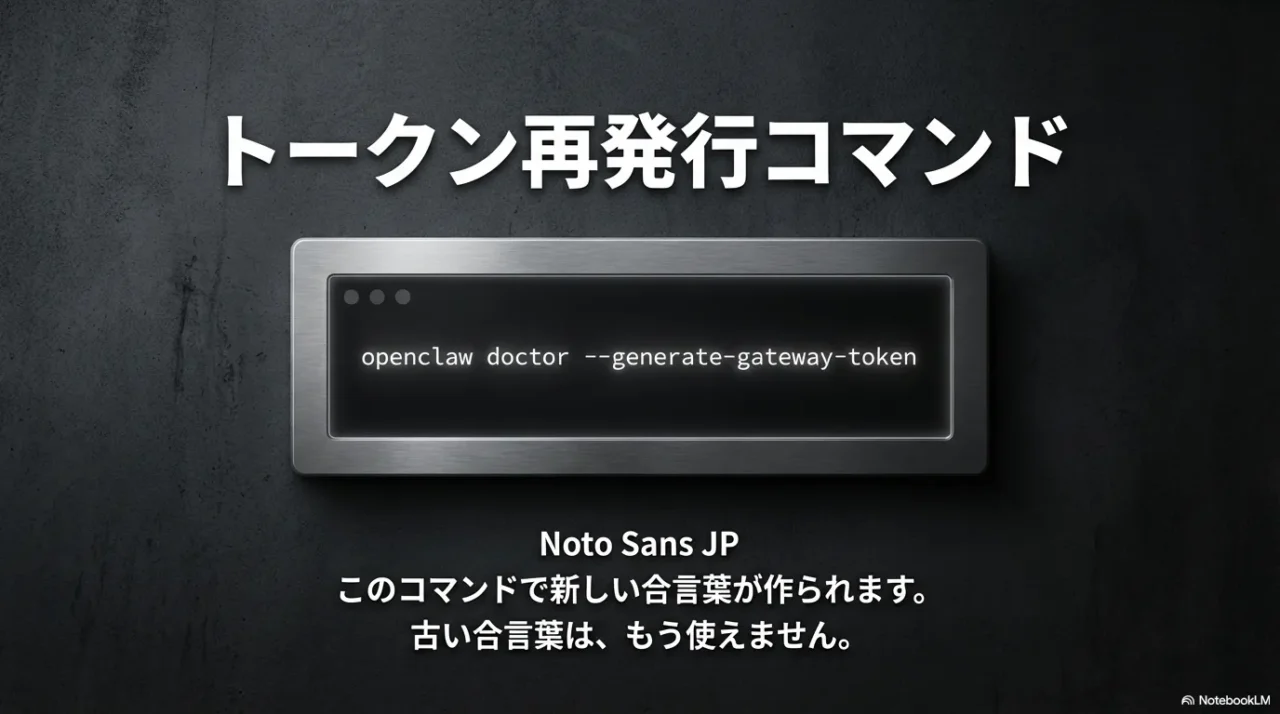

でも、悩むより早いのがこれ。

openclaw doctor --generate-gateway-token

tokenは伴なので、他人に見せないでください。スクショに写ってないかもチェックです。

このコマンドで合言葉を作り直すイメージです。

「鍵を交換する」みたいなもの。

ここ、初心者が安心できるポイントを言うと、トークンって「一回決めたら一生それ」じゃないんですよ。

ズレたら交換していい。

むしろ、ちょっとでも漏れた気がしたら交換が正解。

完璧に守り切るより、漏れたら即交換できる運用のほうが現実的です。

トークンを作り直したら、やることは“4点セット”

トークンの作り直しは、実は“作って終わり”じゃなくて、セットで考えると事故りません。

- 新しいトークンを生成(doctorコマンド)

- Gatewayを再起動(新しい設定を読み直させる)

- 古いトークンは捨てる(メモや貼り付け先を更新/削除)

- 【重要】Control UI等の再設定(古い合言葉を入れたままのブラウザ画面や外部ツールは弾かれるようになります。必ず新しい合言葉で入力し直してください)

初心者さんがパニックにならないよう、図にしておきますね。

[あなたのPC・スマホ]

├─ Control UI / 外部ツール ──(今回変えたトークンで照合)─→ ❌古いと弾かれる

│

└─ Telegram / Slack等 ─────(別の認証: pairing等)────→ 🟢そのまま通る特に最後が大事で、作り直したのに古いのを握ってると、いつまでも弾かれて「何が悪いの?」って混乱します。

だから、作り直したら“古い方を消して繋ぎ直す”。これだけ覚えてください。

大事なのは、作り直したら古い合言葉は捨てること。

古い方を握ったままだと、いつまでも弾かれて混乱します。

そして、もしあなたが「画面共有した」「スクショ撮った」「配信で映ったかも」って一瞬でも思ったなら、迷わず作り直しでOKです。

気持ちとしては“保険の更新”。

やって損はないです。

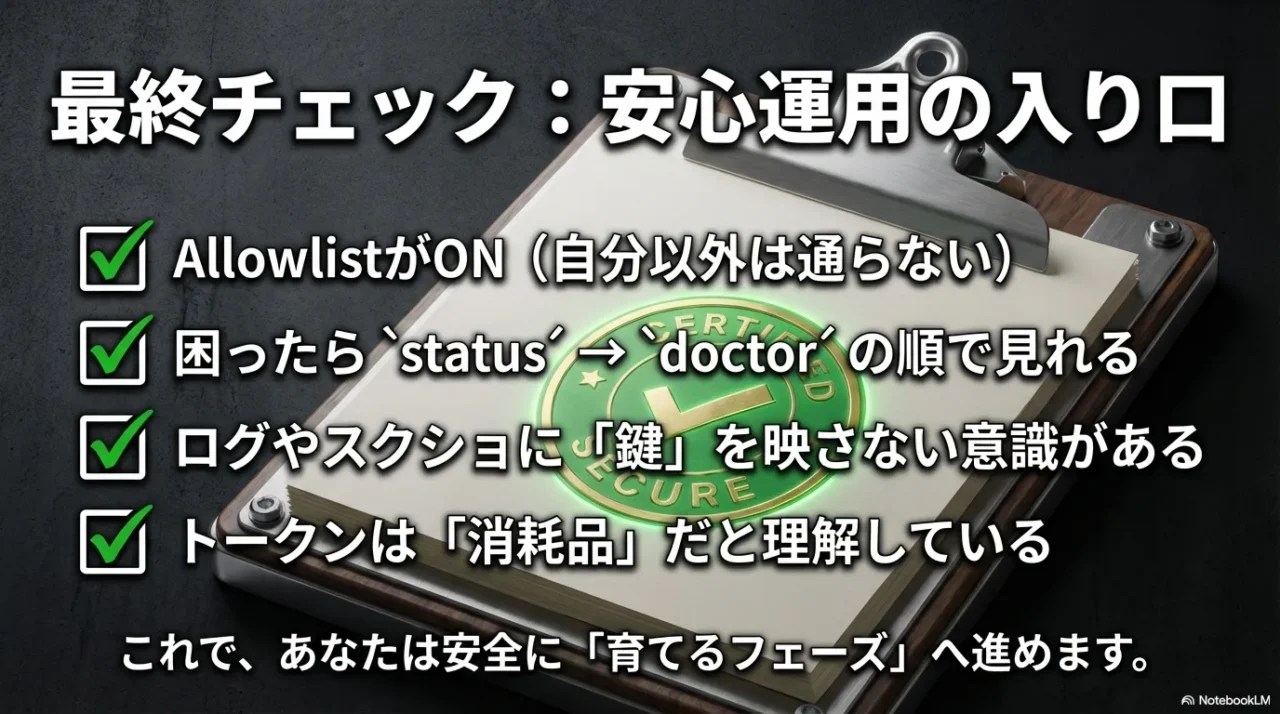

2. 最終チェック:これができてたら“安心運用”の入り口

最終回の合格ラインは、これです。

- スマホから1往復できる(第3回の状態が維持できてる)

- allowlistがONで、あなた以外は基本通らない設計になってる

- 困ったら status → doctor の順で確認できる

- ログやスクショにトークン/キーを映さない意識がある

ここまでできてたら、あなたはもう「安全に入口を運用できる人」です。

つまり、“動かせる”だけじゃなくて、事故らない形で使えるところまで来てます。

これ、ほんと強いです。

最後にもう1枚だけ保険。

外出先(ホテル/駅など)のWi-Fiで操作することがあるなら、VPNを入れて“回線の守り”も足しておくとより安心です(PR:ミレンVPN)。

この先、便利にする前に「守りの習慣」だけ決めると最強

最後に、私のおすすめの“運用の習慣”を置いておきます。

全部やらなくてOK。

あなたができそうなやつだけで十分です。

- 週1:「allowlistに自分以外が増えてないか」だけ見る

- 月1:「トークン(伴)を作り直す」を検討(漏れてなくても“保険更新”)

- 困ったら:まず doctor(原因当てゲームをしない)

- 相談するとき:ログは“伏せてから”(キー/トークン/個人情報)

ここまでできたら、あなたはもう「使える人」です。

あとは“少しずつ便利にする”フェーズ。

いきなり全部やろうとしなくてOK。

あなたのペースで、少しずつ育てれば大丈夫です。

お疲れさまでした。最終回、ここまで来たあなたは本当に強いです。

【注記】

※本記事の設定手順およびコマンドは、OpenClaw v2026.2.15以降(v2026.2系)の仕様に基づいています。ご自身のバージョンは openclaw -V で確認できます。オープンソースの特性上、アップデートによりUIや仕様が変更される可能性があります。

※セキュリティのベストプラクティスは常に更新されます。運用中は必ず公式ドキュメント(https://docs.openclaw.ai/gateway/security)の最新情報も定期的に確認するクセをつけてください。

👇時間のない方はこちらの動画をチェック👇

⏰ 動画の目次(タイムスケジュール)

- [00:00] はじめに:自分だけの特別なスペースに「安全な柵(セキュリティ)」を立てよう

- [00:48] 初心者がやりがち!先回りして防ぐ「3つのうっかりミス」

- [01:06] ミス① 入り口を誰にでも開けっ放しにしてしまう

- [01:26] ミス② 秘密のキーが画面共有やスクショで一瞬映り込んでしまう

- [01:51] ミス③ 焦ってエラー記録(個人情報入り)を掲示板に丸投げしてしまう

- [02:13] 最強の門番「アローリスト(招待リスト)」の設定(4つのステップ)

- [03:18] 【重要・要注意】自分をリストに加える前にスイッチをオンにしない!

- [03:50] 困った時の心強いお守り:トラブル発生時の正しいチェック手順

- [04:32] パニックを避ける3つの魔法の言葉「ステータス」「ドクター」「ログ」

- [05:18] マスターキー(トークン)の最強の力:不安なら「即交換」が正解!

- [06:23] 最終チェック:安全に使いこなすための3つのポイント

- [07:12] おわりに:世界で一番安全な場所で、次に何を作り出そうか?